apk 加固脱壳

在移动应用的世界里,APK(Android Package)文件是应用的载体,它包含了应用的代码、资源等重要信息。然而,随着移动应用安全问题的日益突出,APK 加固与脱壳技术也逐渐成为了开发者和安全研究人员关注的焦点。

APK 加固技术的出现,主要是为了增强应用的安全性,防止逆向工程和恶意攻击。通过对 APK 进行加固,开发者可以对应用的代码进行混淆、加密等处理,使得逆向分析变得更加困难,从而保护应用的知识产权和用户数据安全。常见的 APK 加固技术包括代码混淆、资源加密、防调试等。

代码混淆是 APK 加固的重要手段之一。它通过对代码进行重命名、打乱控制流等操作,使得逆向分析人员难以理解代码的逻辑和功能。资源加密则是对应用中的图片、音频、视频等资源进行加密处理,增加逆向分析的难度。防调试技术则可以防止调试工具对应用进行调试,从而保护应用的运行逻辑不被泄露。

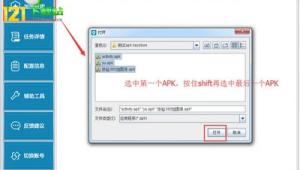

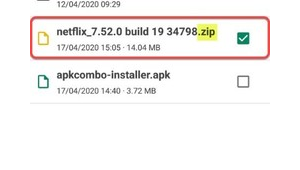

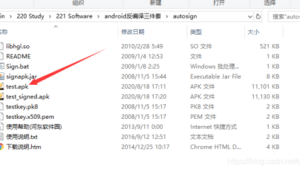

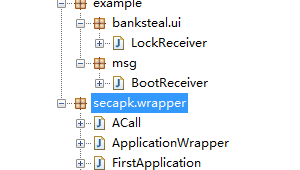

然而,随着 APK 加固技术的不断发展,脱壳技术也随之兴起。脱壳技术的目的是去除 APK 加固后添加的保护措施,获取原始的应用代码和资源。脱壳过程通常包括反编译、动态调试、内存分析等技术手段。反编译是将 APK 文件还原为可读的代码和资源的过程,动态调试则是通过调试工具对应用进行调试,获取运行时的信息,内存分析则是通过分析应用的内存状态,获取关键数据。

APK 加固与脱壳技术的博弈,实际上是安全与技术的较量。一方面,开发者通过 APK 加固技术来保护应用的安全,防止被逆向分析和恶意攻击;另一方面,黑客通过脱壳技术来获取应用的源代码和资源,进行二次开发或恶意利用。这种博弈在移动应用领域中一直存在,并且随着技术的不断进步而不断升级。

在面对 APK 加固与脱壳技术的博弈时,我们应该保持理性和客观的态度。对于开发者来说,应该重视应用的安全问题,合理使用 APK 加固技术,提高应用的安全性。同时,也应该不断关注安全技术的发展,及时更新加固策略,以应对不断变化的安全威胁。对于安全研究人员来说,应该积极探索新的安全技术和方法,提高对 APK 加固和脱壳技术的研究水平,为保护移动应用的安全做出贡献。

APK 加固与脱壳技术是移动应用安全领域中的重要话题。它们之间的博弈将持续存在,并且随着技术的不断发展而不断变化。只有通过不断的技术创新和安全意识的提高,我们才能更好地应对移动应用安全挑战,保护用户的隐私和数据安全。