木马怎么安装

在网络世界中,木马如同隐藏在暗处的幽灵,随时可能对我们的计算机系统和个人信息安全构成威胁。了解木马的安装过程,是防范木马入侵的重要一步。然而,需要明确的是,安装木马是一种非法且不道德的行为,我们应当坚决抵制并维护网络安全,本文仅为了科普目的而进行相关阐述。

一般来说,木马的安装主要通过以下几种常见途径:

一、恶意邮件附件

这是木马安装最为常见的方式之一。黑客会伪装成正规的机构或个人,发送带有恶意附件的邮件。这些附件可能伪装成文档、图片、压缩文件等,极具迷惑性。当用户不小心点击打开附件时,木马程序就会在后台悄悄安装到计算机系统中。例如,附件可能包含一个看似正常的 Excel 文件,但实际上其中隐藏着木马代码,一旦打开,木马就会立即开始运行,并与黑客的控制服务器建立连接,将用户的信息传输出去。

二、漏洞利用

计算机系统和各种软件往往存在着各种漏洞,黑客会利用这些已知的漏洞来安装木马。比如,某操作系统存在一个特定的缓冲区溢出漏洞,黑客会开发专门针对该漏洞的木马程序,当用户访问带有漏洞利用代码的恶意网站或点击恶意链接时,木马就会利用这个漏洞自动安装到用户的计算机上。这种方式不需要用户进行任何主动操作,相对隐蔽,往往能在用户不知情的情况下完成木马的安装。

三、社交工程学手段

黑客会通过各种社交工程学手段来诱导用户安装木马。比如,他们会伪装成技术支持人员,通过电话、聊天工具等方式与用户联系,声称用户的计算机存在问题,需要下载并安装一个“修复程序”。这个“修复程序”实际上就是木马程序,用户一旦安装,就会陷入黑客的控制之中。黑客还可能在社交平台上发布虚假信息,诱导用户点击链接或下载文件,从而安装木马。

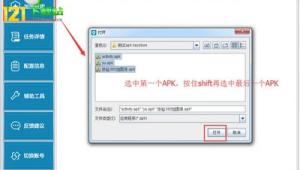

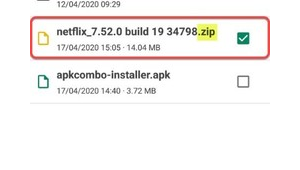

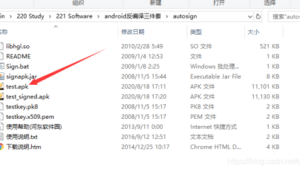

四、恶意软件捆绑

在一些免费软件或共享软件中,黑客会将木马程序捆绑在一起。当用户下载并安装这些软件时,木马程序也会随之被安装到计算机上。由于用户在下载软件时通常不会仔细查看安装过程中的细节,很容易忽略木马的安装。这种方式利用了用户的便利性需求,将木马隐藏在合法软件中,从而达到安装的目的。

为了防范木马的安装,我们应当保持警惕,不轻易点击陌生的邮件附件,不访问可疑的网站,不随意下载未知来源的软件。同时,要定期更新操作系统和软件,修补已知的漏洞,提高计算机系统的安全性。只有这样,我们才能在网络世界中守护好自己的计算机和个人信息安全,避免成为木马攻击的受害者。

需要再次强调的是,安装木马是违法行为,我们应当遵守法律法规,共同维护良好的网络环境和社会秩序。