app安全加固 原理

在移动互联网时代,App 已经成为人们生活中不可或缺的一部分。然而,随着 App 应用的广泛普及,其安全问题也日益凸显。为了保障 App 的安全,App 安全加固技术应运而生。本文将详细介绍 App 安全加固的原理。

一、代码混淆

代码混淆是 App 安全加固的基础技术之一。通过对 App 代码进行混淆处理,使得代码的结构和逻辑变得复杂,增加逆向分析的难度。常见的代码混淆技术包括控制流平坦化、字符串加密、变量名和函数名重命名等。

控制流平坦化是将原本复杂的控制流结构打乱,使得代码的执行路径变得难以预测。字符串加密则是将 App 中的字符串进行加密处理,防止攻击者直接获取敏感信息。变量名和函数名重命名则是将代码中的变量名和函数名进行随机修改,增加逆向分析的难度。

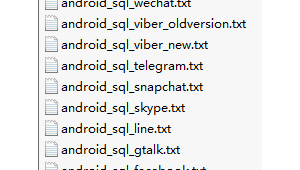

二、资源加密

App 中的资源文件,如图片、音频、视频等,往往包含着大量的敏感信息。为了防止这些资源文件被攻击者窃取,需要对其进行加密处理。资源加密可以采用多种方式,如对称加密、非对称加密等。

对称加密是使用相同的密钥对资源文件进行加密和解密,加密速度快,但密钥管理较为复杂。非对称加密则使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解密,加密速度较慢,但密钥管理较为简单。在实际应用中,通常会结合使用对称加密和非对称加密,以提高资源文件的加密安全性。

三、反调试技术

调试是逆向分析的重要手段之一,为了防止攻击者通过调试来获取 App 的内部信息,需要采用反调试技术。反调试技术主要包括检测调试器的存在、防止调试器的附加等。

检测调试器的存在可以通过检测特定的调试器进程或调试接口来实现。防止调试器的附加则可以通过修改系统调用、拦截调试器的附加请求等方式来实现。通过反调试技术,可以有效地防止攻击者通过调试来获取 App 的内部信息,提高 App 的安全性。

四、签名校验

签名校验是 App 安全加固的重要环节之一。通过对 App 的签名进行校验,可以确保 App 的完整性和真实性,防止 App 被篡改或替换。签名校验通常采用数字签名技术,即使用私钥对 App 的签名进行签名,使用公钥对签名进行验证。

在 App 安装时,系统会对 App 的签名进行校验,如果签名验证通过,则认为 App 是合法的;如果签名验证失败,则认为 App 是非法的,不会安装该 App。通过签名校验,可以有效地防止 App 被篡改或替换,提高 App 的安全性。

五、动态防护技术

除了上述静态的加固技术之外,还可以采用动态的防护技术来提高 App 的安全性。动态防护技术主要包括运行时检测、动态加载等。

运行时检测可以实时监测 App 的运行状态,检测是否有异常行为发生,如内存泄露、权限滥用等。动态加载则是在 App 运行时动态加载一些关键模块或功能,以提高 App 的安全性。例如,可以在 App 运行时动态加载一些加密模块,对敏感数据进行加密处理。

App 安全加固是一项综合性的技术工作,需要综合运用多种加固技术来提高 App 的安全性。通过代码混淆、资源加密、反调试技术、签名校验和动态防护技术等,可以有效地防止 App 被逆向分析、篡改或替换,保障 App 的安全运行。在实际应用中,需要根据 App 的具体情况和安全需求,选择合适的加固技术,并不断优化和改进加固方案,以提高 App 的安全性。