软件加固教程

《软件加固教程:守护你的应用安全》

在当今数字化的时代,软件安全至关重要。随着恶意软件和黑客攻击的日益猖獗,对软件进行加固成为了保护用户数据和应用稳定性的关键步骤。本教程将带你逐步了解软件加固的重要性以及具体的操作方法,让你的软件更加坚不可摧。

一、软件加固的重要性

软件在我们的生活中扮演着越来越重要的角色,无论是企业的核心业务系统还是个人的娱乐应用,一旦被黑客攻击,可能会导致数据泄露、系统瘫痪,给用户带来巨大的损失。软件加固就像是为软件穿上了一层坚固的铠甲,能够有效抵御各种攻击手段,如逆向工程、代码注入、缓冲区溢出等。通过加固,可以增加攻击者破解软件的难度和成本,提高软件的安全性和可靠性,保护用户的隐私和利益。

二、常见的软件加固方法

1. 代码混淆:这是一种常用的加固技术,通过对代码进行重新组织、重命名变量和函数等操作,使代码的逻辑变得更加复杂,增加逆向工程的难度。例如,使用混淆工具可以将简单的变量名替换为无意义的字符串,让攻击者难以理解代码的真正功能。

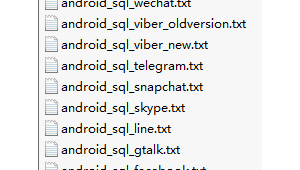

2. 加密技术:对软件中的敏感数据进行加密,如用户密码、交易信息等。采用对称加密或非对称加密算法,确保数据在传输和存储过程中不被窃取。同时,对关键代码段进行加密,防止攻击者直接获取软件的核心逻辑。

3. 访问控制:设置严格的访问控制机制,限制对软件内部功能和数据的访问权限。只有经过授权的用户或进程才能访问敏感部分,防止恶意软件或黑客的非法访问。

4. 反调试技术:在软件中加入反调试代码,检测和阻止调试器的入侵。当调试器试图连接到软件时,软件能够及时发现并采取相应的措施,如终止程序或进行自我保护。

三、具体的软件加固步骤

1. 选择合适的加固工具:市场上有许多专业的软件加固工具可供选择,如 ProGuard、Allatori 等。根据软件的类型、开发语言和需求,选择适合的工具。

2. 代码混淆:使用混淆工具对代码进行混淆处理。在混淆过程中,要注意保留代码的功能性和可读性,避免过度混淆导致软件出现问题。

3. 数据加密:确定软件中需要加密的数据,并选择合适的加密算法进行加密。确保加密密钥的安全性,避免密钥被泄露。

4. 访问控制实现:在软件的开发过程中,就应该考虑访问控制的实现。使用权限管理系统,为不同的用户和进程分配不同的权限。

5. 反调试措施添加:在关键代码段添加反调试代码,如检测调试器进程的存在、防止断点设置等。

四、加固后的测试与优化

加固完成后,一定要进行全面的测试,确保软件的功能不受影响。同时,要对加固后的软件进行性能优化,避免加固带来的性能下降。可以使用各种测试工具和模拟器来模拟攻击场景,检查软件的加固效果。如果发现问题,及时进行修复和优化。

软件加固是保障软件安全的重要环节。通过合理运用各种加固技术和方法,并进行严格的测试和优化,能够显著提高软件的安全性,为用户提供更加可靠的使用环境。让我们一起行动起来,为软件的安全保驾护航,在数字化的世界中坚守安全的防线。